Mettez-vous dans la peau de Google: Vous savez que les affaires deviennent de plus en plus mobiles, mais le système d’exploitation mobile que vous maintenez est ouvert par conception, et il a rassemblé des légions de fans fidèles qui aiment explorer et exploiter chaque aspect de

Si vous maintenez le statu quo, vous perdrez de précieux clients d’entreprise, les applications bancaires s’enfuiront, et les sociétés de médias avec du contenu protégé par DRM évitent votre système d’exploitation.

Tout le dilemme, non?

Pourquoi SafetyNet est bon pour les applications d’entreprise, de banque et de gestion numérique des droits

En 2014, Google était confronté à une crise: de nombreuses entreprises pensaient simplement qu’Android n’était pas suffisamment sécurisé pour permettre à leurs employés d’introduire des appareils sous Android sur leurs réseaux privés.

À peu près à la même époque, Google venait d’ajouter le support de plusieurs utilisateurs à Android.

Ce partenariat Android-KNOX a ajouté deux caractéristiques principales: Premièrement, les espaces utilisateurs étaient maintenant cryptés en utilisant des clés séparées, et deuxièmement, Android avait maintenant un système qui assurait qu’il n’y avait pas d’interruption ou de piratage lors du démarrage d’un espace utilisateur.

Une explication visuelle simplifiée de la racine.

Une explication visuelle simplifiée de la racine.

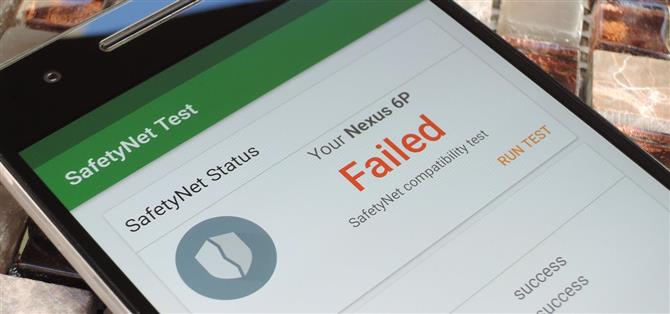

SafetyNet a développé plusieurs de ces principes en fournissant une API que les applications pouvaient utiliser pour voir si le processus AVB avait été ignoré, si l’appareil avait été altéré de quelque manière que ce soit ou si l’appareil n’était pas certifié par Google.

C’est là que SafetyNet croise la racine.

Si une entreprise comme Netflix s’inquiète de voir des utilisateurs rooter leur DRM pour sauvegarder des copies piratées de leurs émissions et films, l’application Netflix peut simplement vérifier avec SafetyNet si l’utilisateur est rooté, et s’ils le sont, refuser simplement d’installer ou de lancer

Pourquoi SafetyNet est bon pour les rooters et les modders

Tout ce dont nous avons parlé jusqu’ici semble être une bonne affaire pour les applications d’entreprise, bancaires et DRM – mais qu’en est-il de ceux d’entre nous qui choisissent principalement Android sur iOS en raison des options de personnalisation fournies par root?

La plupart des méthodes racines utilisent Fastboot pour flasher ou démarrer une image de récupération personnalisée, ce qui vous permet d’installer des fichiers binaires racine sur votre téléphone.

Oui, c’est vraiment aussi simple que ça d’activer Fastboot en clignotant (et donc, root) sur Android.

Oui, c’est vraiment aussi simple que ça d’activer Fastboot en clignotant (et donc, root) sur Android.

Donc, quand il s’agit de l’API de SafetyNet qui permet aux applications de savoir si votre firmware est modifié, Google a eu une option beaucoup plus facile qu’ils ont refusé d’exercer: Il suffit de supprimer Fastboot et le paramètre de déverrouillage OEM.

Cela nous aurait mis dans une position similaire à celle des jailbreakers sur iOS dernièrement, en ce sens que les méthodes root se ferment aussi rapidement qu’elles surgissent.

Pourtant, Google a en effet passé d’innombrables heures-hommes et des millions de dollars à créer SafetyNet – pourquoi?

Google a depuis appliqué plus de restrictions à SafetyNet – plus récemment, ils autorisent maintenant les développeurs d’applications à masquer leurs applications sur le Play Store si votre appareil échoue à la vérification d’attestation de SafetyNet.

Oh, et d’ailleurs – parce que nous avons toujours accès aux images Flashback et aux images de récupération personnalisées de Fastboot, la communauté de développement d’Android a déjà trouvé un moyen de contourner SafetyNet tout en étant enraciné.